新闻资讯

一、NSX-T之于网络安全是个怎样的平台

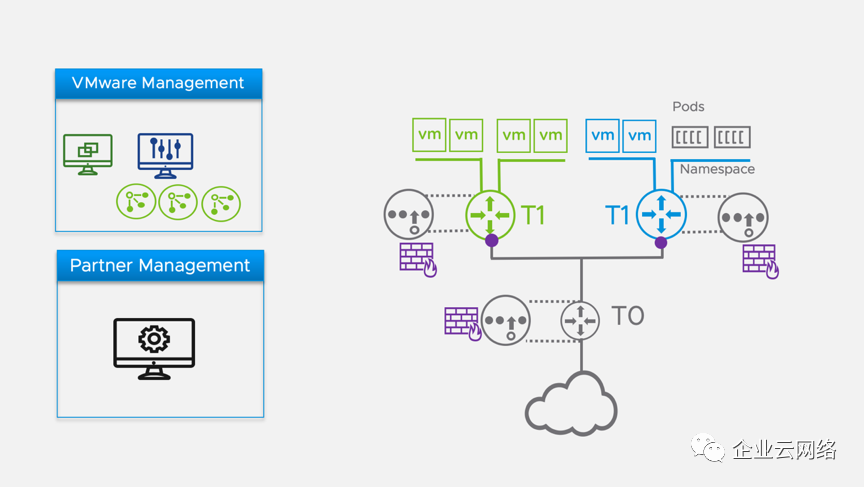

一般来讲 VMware NSX-T 可以通俗的理解为一个 SDN(软件定义网络)的平台。在NSX的教材中阐述其为一个集合SDN和NFV(网络功能虚拟化)于一体的网络平台: Network Virtualization(网络虚拟化)。借助成熟的vSphere运算虚拟化平台, NSX早在2013年的时候便已可以为虚拟机提供分布式 / 网关式防火墙。在2015年, NSX在VMware的产品家族中率先与vCenter控制平面结偶, 推出了面向多云环境的NSX-T平台。

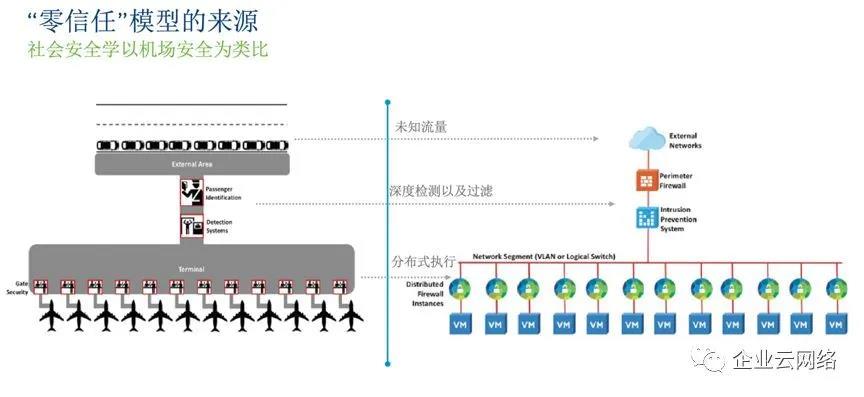

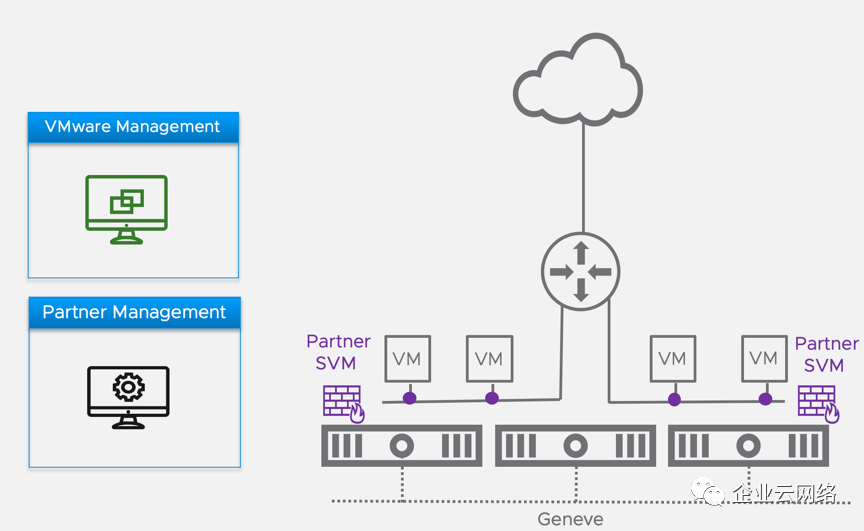

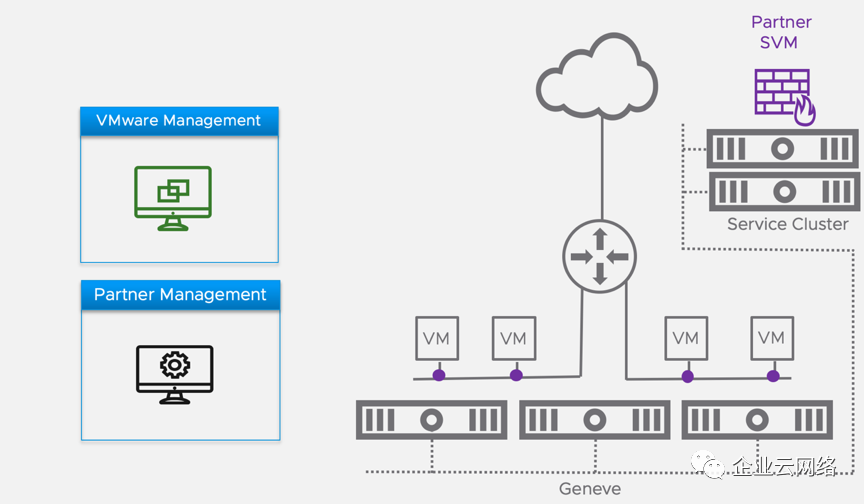

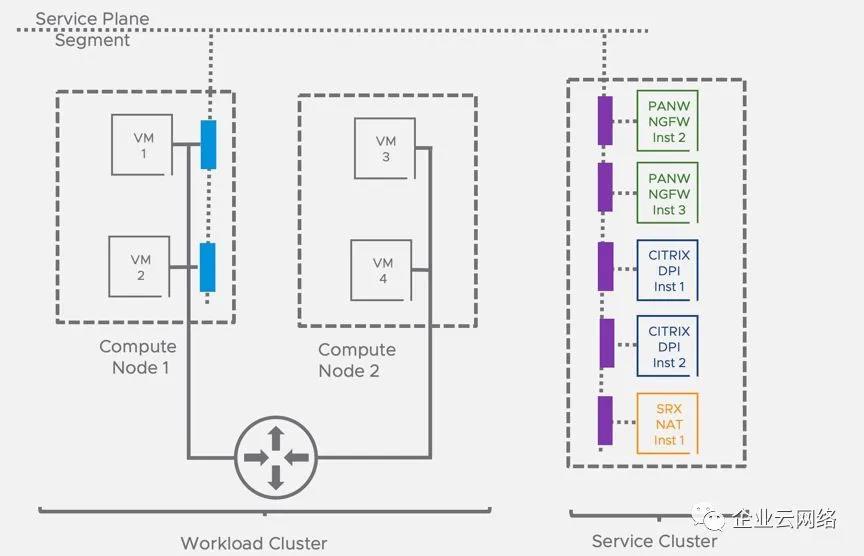

前5个步骤对应数据中心的安全布局类似于图2中右侧的边界防火墙, IPS, 可能还有WAF / DDOS / 反垃圾邮件 / 防病毒和防恶意软件等深度检测的网关。这些网关的工作原理都是当且仅当流量经过它时, 通过自身专用的CPU / 内存 / 或芯片来做深度检测。正如机场中的深度安检时所用的仪器, 并非由机场生产。而是由第三方安全厂家生产, 与机场管理方安全流程集成与联动。可以类比为数据中心南北向流量的深度检测。

而面对当今的网络威胁, 也许仅仅南北向的深度检测是不够的。国内安全形势亦是如此, 等保2.0还有"花王"行动, 各种监管机构对网络安全的审核已不仅仅是南北向(垂直渗透), 或我们常说的边界安全。因为往往最难以应对的安全威胁是来自内网。所谓"吾恐季孙之忧,不在颛臾,而在萧蔷之内也"。经过了机场的各种深度检测后, 身在候机厅的你并不是可以任意登机口登机的, 最后还需由机场工作人员完成最后的登机前验票, 简单的验票流程, 由机场人员完成, 检测的过程高效 /颗粒度到个人 / 宽度到每个登机口. 这好比数据中心中的东西向流量安全, 这便是VMware作为机场管理方最擅长的分布式防火墙。这种分布式防火墙不追求检测的深度, 而专注检测的执行颗粒度与宽度。这样解释并不是说NSX分布式防火墙不能做到深度检测, 只是这样做会势必会消耗更多的资源去执行深度检测的任务, 从而会与宿主机中的业务虚拟机(或容器)有征用资源的冲突。上文中提到的深度包检测设备无不是有自己专用的处理资源。

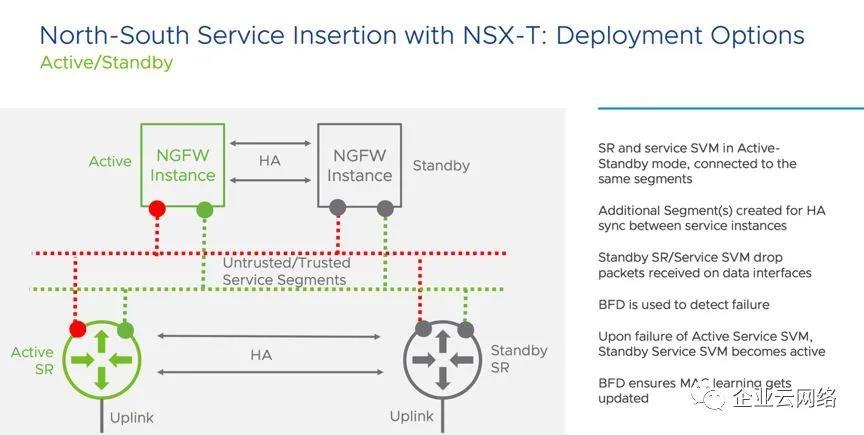

VMware推荐的采用集成第三方安全解决方案来构建边界的安全, 内网采用平台内置分布式防火墙构筑弹性宽度的防御体系。二者依据管理者的意志进行安全联动, 这样的网络安全框架更为合理。

小结

构建全向安全数据中心首先应该先打破一个固有的错误假设“内网安全”后, 再去构建一个南北向深度防御,东西向高精度的管控粗颗粒度检测的网络安全体系。再加之能够纵向管理的安全审计系统,提供流量可视化,安全审计,数据积淀,事件回溯等,秉承的思维应该是“专业的事交给专业的人做”。

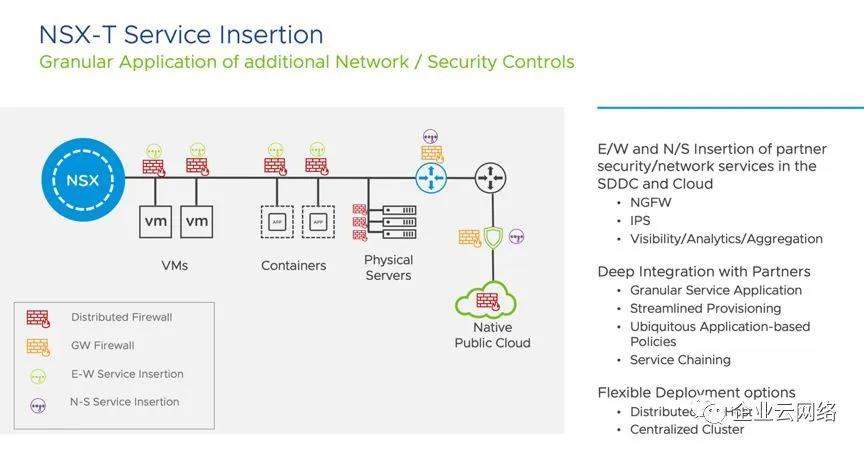

二.NSX-T与第三方安全产品集成概览

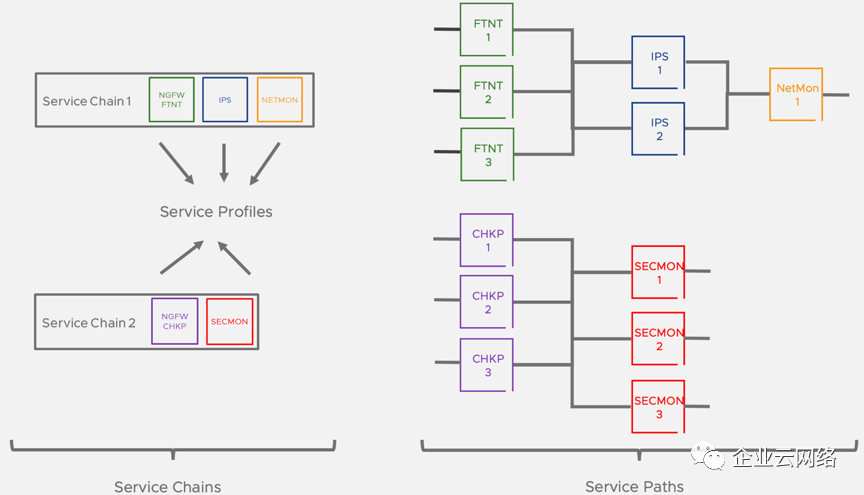

NSX 同时算上-V和-T两个版本, 所支持的第三方安全生态合作伙伴可谓是非常丰富的, 下图中围绕着NSX以及vSphere的安全生态可见一斑。

如上图所示, 可以通过配置Service Profile还可以为不同的安全分组采用不同的服务链条, 实现安全服务等级的划分和不同监管要求的落实。

三.关于集成安全生态的小结

总结一下NSX-T平台为什么需要集成众多的安全生态:

-

首先安全是一个系统工程,不是筑起一道墙就能完成的。然而在如此复杂的系统当中没有任何一家解决方案供应商可以一力承担(如果有,这本身似乎也不安全);

-

其次我们摒弃掉“内网安全”的观点, 遵循“专业的事交给专业的人做”原则来构筑安全体系,因为人类社会本就如此分工;

-

作为一个网络虚拟化平台, 第三方的安全解决方案展示了该平台的包容性。通过此网络平台安全解决方案厂家可以更专注在安全领域, 而不是花时间去考虑如何去与众多的计算生态去集成;

-

同时第三方的安全解决方案很好的满足了用户以往对该品牌产品的使用惯性, 也互补了VMware在安全检测深度上的“不擅长”。众多的第三方安全产品也满足了用户个性化的安全需求;

-

拓展思考, 集成第三方安全, 保障的不仅仅是虚拟机, 更是容器态的业务, 云上或云间的业务。而第三方可集成的也不全是深度检测产品,也不乏安全审计和监控解决方案。

|

广州云冠信息科技有限公司 版权所有 地址:广州市天河区天河北路892号803房 电话:020-38217262 传真:020-38219309 Copyright © 2015-2019 www.cloudcap.com.cn. All Rights Reserved. |